Están machacando en las noticias a ZOOM.us. ¿Tienen razones para hacerlo o hay algo más?

Desde ayer 9 de abril de 2020 hay un audio de Whatsapp de una señora que ha sido estafada «porque se instaló Zoom». Entonces, directamente, te saltan un millón de no expertos de whatsapp diciendo que hay que desintalar zoom, que si pederastas, que si te roban el dinero que si que si…

De un tiempo a esta parte se le está intentado dar la fama de ser un programa de videoconferencia inseguro. A ver.

¿De verdad? Una empresa que cotiza en bolsa con esa aplicación como casi único modelo de negocio. ¿Es tan insegura?

Bugs y agujeros de seguridad los han tenido todas las apps y todos los sistemas operativos. Y si no lo ha tenido aún habrá que darle un poco de tiempo. Personalmente creo que hay otros intereses detrás de esta campaña de acoso y derribo.

Si has llegado a este post para saber si utilizar ZOOM.us es peligroso, mi respuesta personal es que no y que puedes usarlo sin miedo teniendo en cuenta estas premisas:

- Instálalo sólo desde google play (android), apple store (Iphone) o desde su web oficiall ZOOM.US (PC).

- Mantén tus aplicaciones actualizadas y cuando te pida actualizarla, hazlo. Será menos de un minuto.

- No hagas click en enlaces de quién no conozcas, o aunque lo conozcas confirma que es un enlace legítimo y que no sea spam que te manden desde un conocido infectado.

Empecemos por el principio.

La historia de Zoom es cuando menos curiosa.

Hablamos de su creador, el ingenerio de software Eric Yuan.

Nacido y formado en China. Se mudó a Estados Unidos a su noveno intento por obtener un visado con unos 25 años. Durante dos años le estuvieron rechazando de EEUU. Pero insistió. Estaba licenciado en matemáticas aplicadas y ciencia computacional en China. Nada más llegar entró a trabajar en Webex, que desarrollaba software de videoconferencia. Diez años más tarde esta compañía fue adquirida por CISCO que es una de los gigantes tecnológicos actuales y llegó a ser vicepresidente corporativo de Ingeniería en Cisco Webex.

Cuando Eric era estudiante en los noventa soñaba con una aplicación que funcionara eficazmente para poder hablar y ver a su novia (su actual esposa ahora) y no tener que hacer un viaje de diez horas en tren para poder comunicarse con ella.

Como Webex no funcionaba como a él le hubiera gustado acabó abandonando Cisco y se llevó con él a cuarenta ingenieros de esa compañía. Vale. Que no digo que sea un santo. Sólo os resumo su historia. Y que eso tiene que picar y mucho. No creo que Cisco Webex esté muy contenta con que un directivo se lleve cuarenta de sus ingenieros para desarrollar una aplicación igual que la suya pero mejor.

Así no se hacen amigos

Por lo que he leído en sus entrevistas es una persona «intensa». En las primeras versiones de Zoom.us, cuando un cliente se daba de baja escribía personalmente un email a cada uno de ellos preguntando cómo podían mejorar la aplicación. Uno en concreto le respondió que su email márketing era muy malo y que no se creía que fuera el CEO quien se dirigía a él desde su email personal. Y le volvió a responder una y otra vez hasta convencerlo. Como con el visado.

Sigue nadando, sigue nadando, nadando, nadando

Dory en buscando a Nemo o Eric Yuan cuando quiere algo

Con ZOOM.us ha conseguido entrar en la lista Forbes de las personas más ricas del mundo. Enhorabuena Eric.

Pasemos a la parte técnica.

Hacer videoconferencia con ZOOM.us es más fácil, práctico y rápido que con la competencia. Nosotros tenemos la versión pro desde hace más de dos años porque los webinars que montamos en nuestras academias pueden llegar a reunir a más de cien alumnos a la vez y hacerlo con otro software es una complicación tremenda. Antes de usar ZOOM.us teníamos que ser dos en las clases o masterminds en directo porque uno daba la charla y el otro asistía técnicamente a los usuarios hasta que conseguían ver/oír/ser escuchados. Con Zoom todo es mucho más fácil.

Pasas un link y el usuario se conecta automáticamente. Extremandamente sencillo. (Corrijo, en la última versión hay que aceptar al usuario, uno a uno. Creo que le han hecho caso a los alarmistas)

Pero claro, siempre hay peros

Cuando un software es tan sencillo a veces se tiene que sacrificar en seguridad. Esa forma de poder compartir los enlaces daba la posibilidad de que cualquiera con acceso al link de zoom pudiera acceder y hacer el imbécil.

Bueno. Pues aquí os dejo mi tip principal de seguridad en Zoom. No compartáis el enlace a nadie que no sea cliente o al menos seguidor para evitar que entre un loco y enseñe trozos de su cuerpo.

En lo que respecta a la mujer que ha sido hackeada por usar zoom tengo mi diagnóstico personal.

Actualmente estoy finalizando un curso universitario de «Perito Judicial Experto en Ciberdelincuencia y Conducta Criminal en la Web», tengo varios cursos de seguridad informática y sobre todo, llevo administrando servidores web desde el siglo pasado, que se dice pronto. Vamos, que algo sé del tema.

Tengo dos teorías de lo que le pasó a la señora del Whatsapp:

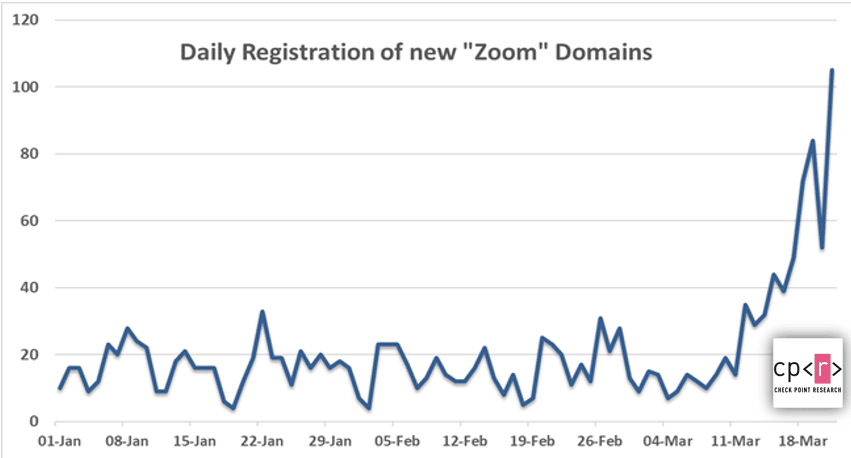

1.- Se instaló un zoom falso con malware. Es fácil. Desde la pandemia se han registrado cientos de dominios que incluyen los términos zoom para engañar, hacerse pasar por la legítima e infectar al incauto visitante que ha buscado «zom gratis» o «zum gratis» o a saber qué. Como ven que en la home oficial te ofrecen la versión de pago pues se han ido a otra web donde pueden descargarla gratis sin tener que leer un poco porque son muy listos y aquí nunca pasa nada.

Pero la culpa es de zoom.us, claro.

En este artículo del blog de checkpoint.com os informan de los distintos malwares que han detectado en webs que se hacen pasar por la legítima de ZOOM.

Total que una vez que se ha conectado a la web pirata, le da a descargar, le dice que sí a todo y se ha instalado zoom.us y además un malware con el que el atacante toma el control total de pc de la víctima como un troyano. Emails, web con contraseñas de banco y prácticamente toda tu vida online.

Y 2.– Otra posibilidad más complicada y remota, «alguien» (lo entrecomillo porque dice que era una sala de gimnasia de sus hijas o algo así, es raro que estuviera un extraño en esa sala). Pues eso, «alguien» le pasó un link con un fallo de seguridad (ya no está en la última versión) que permitía que un atacante obtenga el nombre de usuario de su red y el hash de su contraseña. Ojo. El HASH, que es una versión encriptada de su contraseña. Es decir, te pasan un link. Tú pulsas y te genera por defecto una cadena de texto de conexión con tu usuario de red (de Windows, vamos) y un chorizo de texto del tipo http://laurl.com?user:manolito&pass=8670c1b5a216d665fa5b282c3727f1fc que no es que le dé acceso a tu pc. Pero a estas alturas el atacante ya conoce tu contraseña y usuario de windows y la IP de tu router. Ahora tiene que desencriptar tu contraseña. Puede llevar horas o días, depende de la encriptación y la calidad de la contraseña. Luego tiene que conectarse a tu PC. Para eso tienes que tener ciertos puertos abiertos en tu router o tener abierto el acceso remoto al router, que no le hayas cambiado la contraseña por defecto y poder acceder a él. Luego desde ahí encontrar tu PC dentro de la red de dispositivos de tu casa. No es un proceso tan sencillo como el del malware. Se tendrían que alinear demasiados astros. En definitiva que no es lo normal. Vamos que es mucho trabajo para hacérselo a un simple mortal que manda audios de Whatsapp. Os dejo enlace a un artículo donde detallan la vulnerabilidad y además hasta enlaza al código para explotarla por si os interesan estas cosas.

Por todo esto apuesto por la primera opción. La señora del Whatsapp fue víctima de phising por instalar un malware de una web que no era al de ZOOM oficial. Todo lo que vino después es para hacer ruido y conseguir clicks vendiendo miedo de la sociedad en general, porque me ha llegado por todos los grupos de Whatsapp que tengo.

Hay mucha gente instalando esta aplicación con el confinamiento y claro, es caldo de cultivo de que los crackers (los hackers se dedican a otras cosas) intenten obtener beneficio económico de la incultura informática de la sociedad.

Eso con respecto a lo que le pasó a la señora del Whatsapp, con respecto a todo lo demás pues entiendo que ZOOM priorizó agilidad y facilidad de uso a seguridad.

La curva de aprendizaje de zoom es mínima

Y sí, el capitán a posteriori siempre tiene razón; se podrían haber hecho las cosas mejor.

Se podrían haber usado otros nombres de archivo en las grabaciones de zoom para evitar que fueran deducibles y descargables. Pues sí. Es un fallo. Entiendo que ya lo han solucionado.

Se podría haber encriptado la comunicación de extremo a extremo como aseguraban pero no hacían. Creo que esto también se ha solucionado ya.

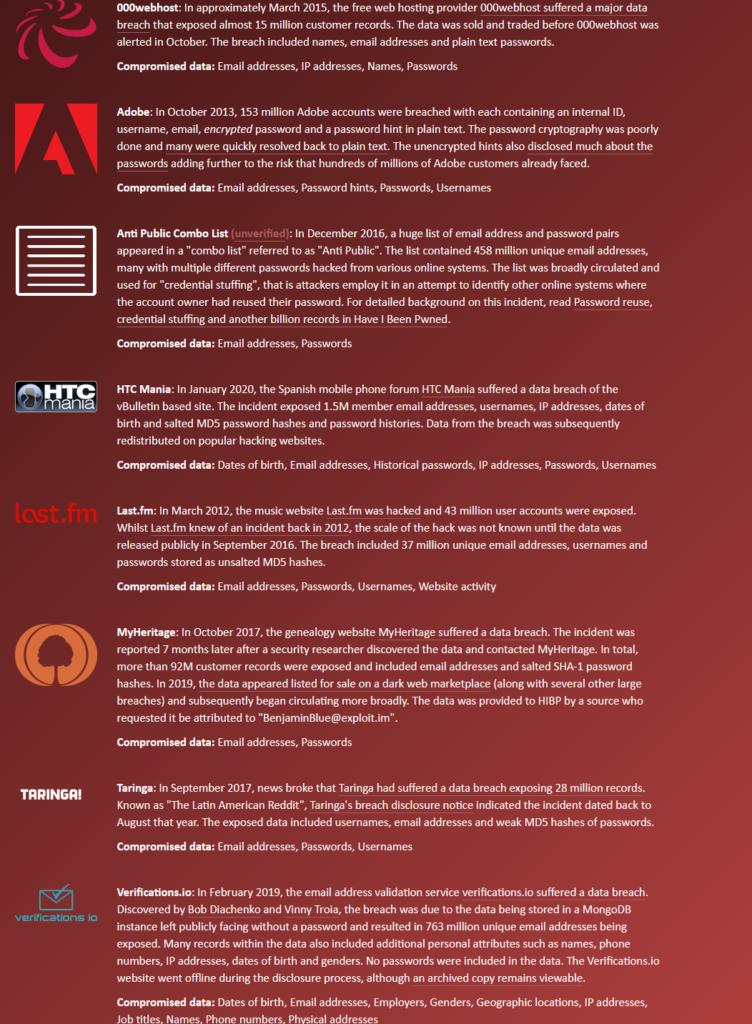

Se han filtrado miles de claves de usuarios que están a la venta en la dark web. Más info aquí: https://mashable.com/

Eso creo que les ha pasado a todos los proyectos online importantes. A todos. Recuerdo unos servidores de la Hacienda británica que actualizó su hardware y subastó los viejos sin ni siquiera formatear los discos. En fin.

Os dejo más ejemplos: Facebook expuso durante días los datos de 267 millones de usuarios, ¿lo váis a dejar de usar?

Os dejo una página que os sorprenderá.

Entrad. Buscad vuestro email y os dirá en qué aplicaciones web se ha visto comprometido vuestro email. Yo he puesto el mío de «combate» que nunca miro para suscribirme a cosas que te pueden mandar spam y bueno. Os dejo el resultado.

Simplemente a ZOOM le ha pasado todo de golpe porque ha tenido un éxito tremendo en muy poco tiempo y la pandemia le ha hecho ser la mejor herramienta para trabajar online y

Y ahora hablemos del oportunismo y los clicbaits y de los tuits escandalosos por simplemente tener visitas y desatar el miedo que tanto gusta.

Os dejo un ejemplo. El linkedin de ¡OJO! el Cuerpo Nacional de Ingenieros Peritos judiciales Tecnológicos. Comparte una noticia de hipertextual «Descubren malware en instaladores legítimos de la app».

Da miedo. Si sus instaladores legítimos están infectados, pues apaga y vámonos. Pero claro. Sólo es un mentira directamente, ni clickbait ni hostias, qué más da que la gente luego no se lea la noticia. En el cuerpo de la noticia dice:

«En los tres casos existe un denominador en común: todos los instaladores provienen de sitios de terceros. Ya sea que se hagan pasar por la página oficial de Zoom para intentar engañar a los usuarios, o se ofrezcan por otros canales. La recomendación en este caso para evitar ser infectado es acudir a la página oficial de Zoom […]»

hipertextual.com

Genial Hipertextual. Haré la misma recomendación que hacéis vosotros de Zoom, no leeros.

Luego están los cabrones, porque no tienen otro nombre, que cogen un link del twitter de la Guardia Civil y meten en medio este disparate:

No, no hemos sido nosotros. Este mensaje que corre por grupos de #WhatsApp es un #bulo que aprovecha un tweet de @guardiacivil y la actualización de seguridad de #Zoom para usuarios de Windows para generar alarma social. #StopBulos #NiCaso pic.twitter.com/QrZ4PXGGl7

— GDT Guardia Civil (@GDTGuardiaCivil) April 10, 2020

Os he compartido la versión ya aclarada por la Guardia Civil. Pero es que la gente ni siquiera se metía en el tweet a ver qué decía. Daban por válido ese texto que no tenía nada que ver con la Guardia Civil pero así consigues manipular a un cuerpo de seguridad de estado con un puñetero tweet.

En resumen.

El miedo vende

La prensa lo sabe desde hace mucho tiempo y en política se ha usado desde hace siglos.

Con la era digital se está evolucionando a los medios alarmistas «caseros», fake news, posverdad, clickbaits. Para manipular.

En época de elecciones es, por desgracia, normal. Se desinforma con mentiras para indignar contra el opositor.

Pero con el covid-19 lo estamos viviendo todos los días. Se vierten mentiras acerca del gobierno para intentar desestabilizarlo. Se está proponiendo que dimitan y que dejen gobernar a la oposición. Porque claro lo de las elecciones como que estamos confinados y votar no es lo suyo. Que les dejen a ellos, que sus fake news dicen que son mejores. En fin. Pues siempre hay alguien que se lo cree y los comparte y se indigna porque se cree que el cargamento de folios eran mascarillas que España no quería comprar. Y se viraliza y generan odio y miedo. Para dividir a un país crispado porque lleva un mes encerrado en casa. Polarizar a la población para sacar rédito electoral y que discutamos todos por Whatsapp que es lo que nos faltaba.

Eso es política. Es bastante asqueroso y en periodo de guerra sería delito de alta traición:

1. El español que, en tiempo de guerra, comunicare o hiciere circular noticias o rumores falsos encaminados a perjudicar el crédito del Estado o los intereses de la Nación, será castigado con las penas de prisión de seis meses a dos años.

Artículo 594 del código penal español

Pero es como si nos hubíeramos acostumbrados a consumir basura y mentiras y diera igual. ¿no? ¿A nadie le importa ya la verdad?

Pues por eso, cuando veo manipulación informativa en los fallos de seguridad de ZOOM.us me indigno un poquito y hago como un cuñado cualquiera y discuto en los grupos de Whatsapps, que alguno me queda.

Como despedida os dejo unos tips para emprendedores de este hombre, que no deja de ser un emprendedor que lo apuesta todo por su negocio. Es de una entrevista de 2017. Mi traducción puede ser un poco así, disculpadme.

¿Cuáles son las cinco cosas que te hubiera gustado saber antes de empezar tu start-up y por qué?

1. Aunque el viaje de una start-up es largo y duro, también es divertido y excitante. No tengas miedo a empezar – ¡simplemente ve a por ello!

2. No necesitas contratar a los más cualificados sobre el papel; Mejor, contrata a quienes tengan una mente autodidacta y automotivante.

3. La cultura de tu empresa es lo más importante para acertar. Todo lo demás fluye desde allí.

4. Si tus empleados no están contentos, nada más en la empresa irá bien.

5. Encuentra los inversores que quieren invertir en ti, no solo en tu negocio.

Más noticias acerca del zoombombing:

- Eric S Yuan, «Un mensaje a nuestros usuarios«, blog de Zoom, 1 de abril de 2020

- Taylor Lorenz, «‘Zoombombing’: When Video Conferences Go Wrong«, New York Times, 20 de marzo de 2020

3 respuestas

Если вы ищете качественный и надёжный звук, обратите внимание на микрофон behringer c1u, который идеально подойдёт для студийной записи.

Данный микрофон оснащён конденсаторной капсулой, обеспечивающей чёткий и чистый звук.

Если вы ищете надежного помощника в походах и домашних делах, обратите внимание на ножи складные многофункциональные купить, который сочетает в себе качество, удобство и долговечность.

В нём сочетание различных инструментов делает его надежным помощником.